Ya todos conocen un poco sobre esta filtración de datos personales denunciada por ASBANC , en la que se puede comprar una ficha que incluyen nombres y apellidos , fecha de nacimiento , número de dni, nombres de los padres, imágenes de las huellas dactilares, fotos, firmas, reportes de deudas , etc . Todo esto se podría conseguir en internet a través del boot enmascarado en una página web de nombre zorritorun.run.

Lo que hasta ahora no sabíamos con precisión es el tamaño de la filtración de los datos , habíamos escuchado que eran cientos de miles de nombres pero en esos días ,nos hemos contactado con una informante que ha podido analizar lo que hicieron los hackers que están detrás de zorritorun.run y lo que hemos visto es que se trata de una descarga de datos de la RENIEC de la base del 2020 en la que incluye la información de 29 millones de peruanos . Esto está combinado con información crediticia que provee la central de riesgo SENTINEL y de otros servicios .

En realidad ni la venta de información personal ni de la facturación de las empresas es un fenómeno nuevo, esto tiene ya muchos años y tiene como origen problemas estructurales en el manejo de la información del estado peruano; todos los que hemos ido a WILSON en alguna ocasión hemos visto que se ofrece información de RENIEC , de registros públicos, incluso dicen que de bancos ; en fin, de un montón de cosas .

Ahora este tema ha estallado por una advertencia que hizo ASBANC hace unas semanas al gobierno pero lo que está detrás de esto es un intento de giro en la forma en la que un grupo de hackers ofrecía la información privada de los peruanos para hacer negocio .Pasaron de buscar a clientes específicos a venderla masivamente pero vamos a ir paso a paso .

¿Cómo se accedía el sistema?

Algunos días antes de que se tocara este tema , ya habían personas que recomendaban el sitio del zorrito run run para jalar información personal básica del dni , como lo pueden ver en esta imagen .

La web de desarrollo run run fue registrada el 24 de abril hace apenas un mes . En la foto que están viendo deja una pista para dar con la identidad de los que están detrás de esta filtración ; al lado derecho de la imagen se ve el logo de una empresa que se llama VFPSTEAM BI SOLUTIONS

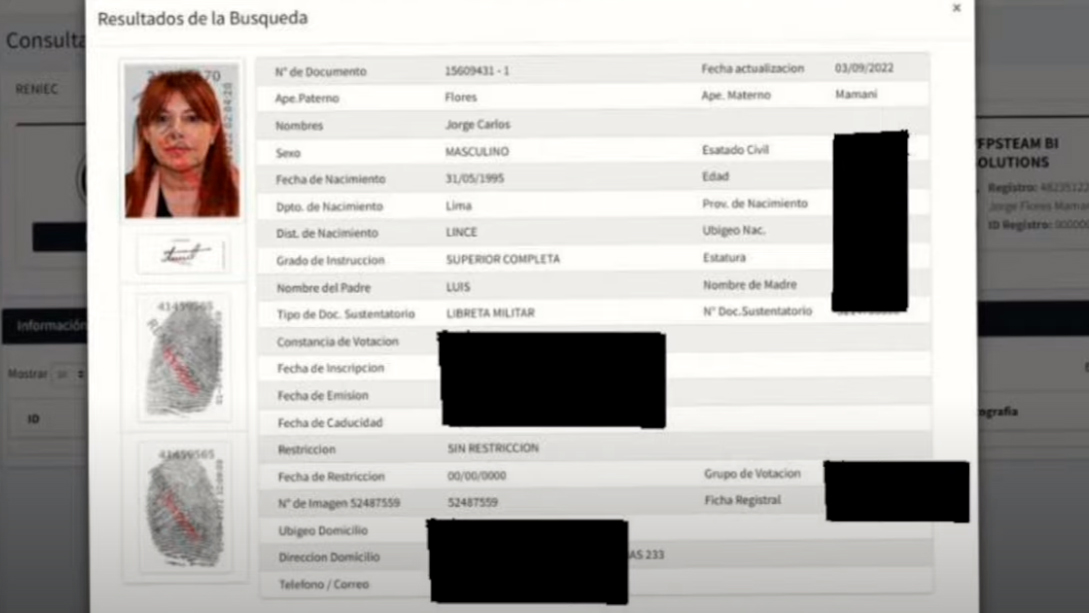

Nuestra informante también nos pasó esta imagen de una búsqueda de datos de Magaly Medina en la que se ve el mismo logo de la empresa . Entonces tenemos dos coincidencias , para que vean el lado izquierdo de la imagen en la que se ve que hay una especie de sección premium en la que se ofrece información sobre denuncias policiales judiciales y penales de cualquier ciudadano hasta aquí se podría tratar de alguien que simplemente copió el logo de esta empresa y la colocó en la web de desarrollo de runrun .

Pero nuestra informante ha acabado más hondo y ha revisado el historial de las direcciones ip de la de esta web y ha logrado identificar otras webs que han estado en esos mismos servidores , y pues así fue que encontró que la web de zorritorun.run accedía a los servidores de la empresa VFPSTEAM BI SOLUTIONS para acceder a la información de la base de datos osea es como una máscara que tiene que acceder a la información que está en servidores poderosos que albergan esta información y así fue cómo detectó el enlace con esta empresa .

¿Quién es VFPSTEAM BI SOLUTIONS ?

Es un grupo que les está vendiendo información privada de los ciudadanos a empresas formales como las que hacen cobranza ya hace muchísimo tiempo, hay muchas empresas que en realidad no pagan para tener acceso a reniec y aún así tienen la información , esto es una irregularidad que es bastante conocida pero sobre la que no se ha actuado ; es más si yo tuviera acceso legal a RENIEC el solo hecho de almacenar los datos personales de los ciudadanos está prohibido por la ley de datos personales. Ya muchísimo peor es venderlos .

Su osadía no tiene límites , y al hacer esta plataforma este sistema tiene una función en la que una vez hecha la consulta puedes generar la imagen de un dni con todos los datos verdaderos o sea es un dni falso pero con los datos verdaderos tanto los azules como los amarillos de menor de edad ,para esto han hecho estas plantillas y encima lo que le han puesto es una textura de plástico para que la imagen haga la pinta de ser un dni que ya está usado así en nuestra informante puedo recrear este dni en falso del Presidente Castillo, lo único que claro que no se va a poder falsificar son los sellos de votación que van en la parte de atrás ,pero hoy en día que se hacen infinidad de trámites virtuales mandando las fotos del dni ,ya sea para hacer un trámite ,incluso con los seguros de salud ; esto es peligrosísimo porque puede servir para muchas estafas

¿ Quién está detrás de VFPSTEAM BI SOLUTIONS?

Nuestra informante ha podido rastrear y se ubica a LUIS REA VÁSQUEZ DE VELASCO ,

un viejo programador conocido por la comunidad de hackers que reside en México , por lo general que se ha cuidado bastante en no revelar su identidad pero cuando lo han retado en algunos foros de discusión ha puesto su firma completa . Como les decía esta empresa no ha empezado a brindar la información personal recientemente, al menos hay anuncios para acceder a sus bases de datos desde el 2017 en facebook y hay un montón de grupos en los que se puede ver imágenes que de personas que han accedido este servicio para denunciar alguna persona que los ha estafado o los ha perjudicado de alguna manera como ven acá también aparece el logo y tiene la misma opción para generar dni falsos sacar huellas y teléfonos .

Toda esta información que venden está disponible hace mucho tiempo en internet ,así fue por ejemplo que un usuario encontró la firma de Pedro Ccastillo en mayo del 2021 hace un año y la subió a wikipedia enlazando la fuente , que es una página que está relacionada a esta empresa .

La web aún existe

y ayer nosotros nos pusimos en contacto con el número que aparece en su web y nos dijo que ahora los que están a cargo de los registros se llaman LUCKY SOFTWARE que en realidad le ha podido poner cualquier nombre , pero es el nombre que están usando y que estaban actualizando su sistema .

Para acceder se les puede pagar con cripto monedas, pesos mexicanos, transferencias por paypal y western union o moneygram. Ellos cobran por darte el acceso temporal a su base de datos; por ejemplo lo que antes estaban pidiendo eran tarifas que iban desde 15 soles por hacer 150 consultas,hasta 100 soles por mil quinientas; uno paga y le dan una clave token que tiene validez para lo que ha comprado , pero una cosa curiosa es que antes de darte el servicio ellos te piden tus datos completos para que ellos lo ingresen a su base de datos por eso tienen una información bastante completa de sus clientes.

La noticia al detalle en este video de la ENCERRONA .

Fuente : La Encerrona